Pour vous apporter une réponse claire, notre démarche commence par une évaluation concrète de ce qui est visible pour les attaquants depuis l'extérieur. Nous analysons votre surface d'attaque sur Internet pour identifier les failles que des pirates pourraient exploiter (accès non protégés, faiblesses techniques). À l'issue de ce diagnostic, nous vous délivrons votre score d'exposition aux cyberattaques, un indicateur simple et impactant (comme un Nutriscore) qui vous permet de visualiser vos points faibles, avant de les corriger avec un plan d’actions concrètes à diffuser à votre informaticien ou à votre prestataire informatique.

- Phase 1: Diagnostic d'exposition externe avec des outils OSINT* non intrusifs

- Phase 2: Audit sur site pour les trois piliers de la résilience: Chiffrement au repos et en transit, Authentification renforcée à double facteur et sauvegarde immuable

- Phase 3: Supervision 24/7, détection des attaques et support technique et organisationnel pour redémarrer très rapidement.

* OSINT ou « Open Source Intelligence » signifie en français « Renseignement de source Ouverte ». Il s'agit d'une information accessible à tous et non classifiée.

Pour vous apporter une réponse claire, notre démarche commence par une évaluation concrète de ce qui est visible pour les attaquants depuis l'extérieur. Nous analysons votre surface d'attaque sur Internet pour identifier les failles que des pirates pourraient exploiter (accès non protégés, faiblesses techniques). À l'issue de ce diagnostic, nous vous délivrons votre score d'Exposition aux cyberattaques, un indicateur simple et impactant qui vous permet de visualiser vos points faibles avant de les corriger avec un plan d’actions concrètes à diffuser à votre informaticien ou à votre prestataire.

réglementaires – Suis-je conforme avec toutes les réglementations en cybersécurité, et en particulier pour les données à caractère personnel ?

Les obligations légales (RGPD, NIS2, DORA, CRA) se multiplient et les sanctions en cas de manquement peuvent être lourdes. Nous vous aidons à situer précisément le niveau de maturité de votre entreprise face à ces normes. Nous calculons votre score de Conformité réglementaire et nous vous proposons des actions pragmatiques de mise à niveau. Grâce à nos outils, nous facilitons même la génération des documents normatifs obligatoires pour vous faire gagner du temps.

Gestion de crise et pilotage - Comment réagir face à une cyberattaque et quelles sont les obligations légales ?

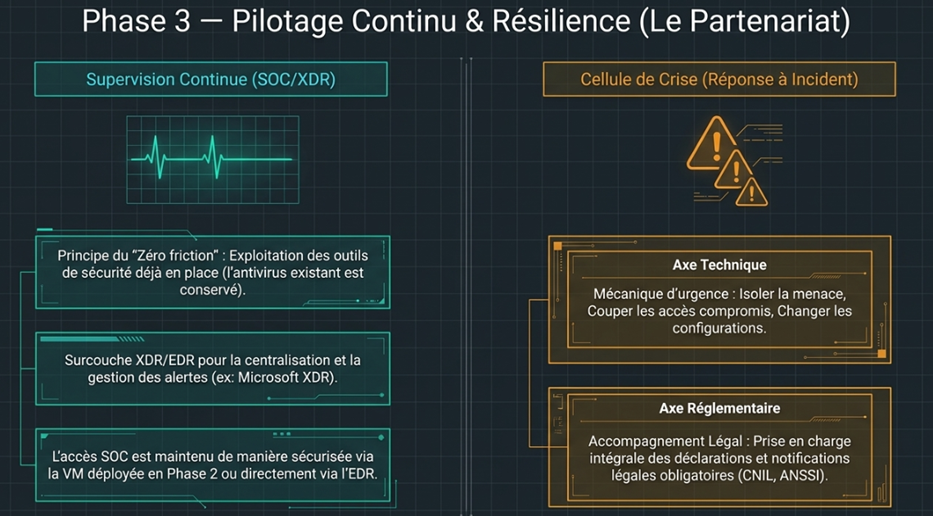

En cas d'incident, l'improvisation n'a pas sa place. Une fois que vos fondations de cybersécurité sont solides, nous pouvons déployer une supervision 24/7 en nous appuyant sur vos outils existants. Si une attaque survient, notre cellule de crise intervient immédiatement sur deux fronts : une intervention technique rapide (couper, isoler, corriger) pour contenir la menace, et un accompagnement de bout en bout pour gérer vos obligations légales et vos déclarations aux autorités.

La cybersécurité génère une masse de données techniques difficilement exploitables par les directions générales. Notre valeur ajoutée réside dans notre capacité à transformer cette complexité en deux indicateurs synthétiques, immédiatement actionnables pour un dirigeant.

L'Indicateur 1 — Exposition aux cyberattaques évalue le risque brut d'intrusion : vos portes d'entrée ouvertes, vos services exposés, la robustesse de vos protocoles. L'Indicateur 2 — Conformité réglementaire évalue votre risque légal et normatif : adéquation avec le RGPD, NIS2, DORA et CRA. Ensemble, ces deux scores vous donnent une photographie précise de votre posture cyber pour prendre des décisions éclairées, prioriser vos investissements et rendre compte à votre conseil d'administration.

Un pare-feu configuré sur le papier ne vaut rien si personne n'a vérifié qu'il fonctionne réellement. C'est le principe fondateur de la Phase 2 : nous entrons dans votre périmètre pour vérifier, en conditions réelles, que vos défenses tiennent leurs promesses.

L'intervention peut prendre plusieurs formes selon votre contexte : déplacement physique de nos équipes sur site, machine virtuelle déployée sur un équipement local (Freebox, NAS), mini-PC dédié pour une automatisation scriptée, ou encore accompagnement à distance via un proxy humain. Nous vérifions concrètement l'immutabilité de vos sauvegardes, l'implémentation réelle du 2FA sur les accès critiques, le chiffrement effectif des données sensibles et la conformité des procédures RGPD. Principe absolu : aucun rapport ne peut être généré intégralement de façon automatique — une validation humaine systématique garantit la fiabilité de chaque conclusion.

Derrière chaque score de résilience, il y a trois fondations techniques que nous vérifions systématiquement. Ignorer l'un d'eux, c'est laisser une porte dérobée ouverte.

Le Pilier 1 — Sauvegarde Immuable exige un chiffrement systématique des données, en transit comme au repos, avec une rupture protocolaire absolue par rapport au SMB et une sécurisation stricte des accès cloud (Google Drive, OneDrive). Le Pilier 2 — Authentification 2FA impose le durcissement de tous les accès critiques — administration du domaine, accès aux sauvegardes — pour contrer les attaques par ingénierie sociale ou par faiblesse protocolaire. Le Pilier 3 — Chiffrement Systématique garantit que vos serveurs, NAS et endpoints contenant des données sensibles sont chiffrés au repos, en complément du chiffrement en transit (TLS). Ces trois piliers forment un système solidaire : leur robustesse combinée est la condition d'une résilience réelle.

Président de BIOOOS - Expert en cybersécurité - Interventions en Normandie

Fondateur de CYNERYS - DSI International - Interventions au Pays Basque

Les "proxy" de votre succès

SI vous êtes attaqués, vous serez en mesure de détecter la cyber-attaque, de repartir en quelques heures grâce à votre sauvegarde immuable, sans bloquer votre travail et sans payer de rançon !

Cyberbrennus

Votre bouclier cyber !

Cyberbrennus

Comment puis-je vous aider aujourd'hui ?

Propulsé par Elementor